Dari operator seluler hingga media sosial, debt collector memiliki berbagai cara untuk melacak keberadaan debitur. Namun, praktik ini tidak selalu sesuai dengan hukum. Mari kita telusuri dasar hukum pelacakan, metode yang digunakan, dan bagaimana debitur dapat melindungi diri dari praktik yang tidak etis atau ilegal.

Dasar Hukum Pelacakan Nomor HP oleh Debt Collector

Praktik penagihan utang melibatkan berbagai aspek hukum, termasuk bagaimana debt collector berinteraksi dengan debitur. Salah satu aspek yang krusial adalah pelacakan nomor HP, yang seringkali menimbulkan pertanyaan tentang batas-batas legal dan etisnya. Artikel ini akan mengupas tuntas dasar hukum yang mengatur pelacakan nomor HP oleh debt collector di Indonesia, serta perbandingannya dengan regulasi di negara lain. Tujuannya adalah untuk memberikan pemahaman yang komprehensif tentang hak dan kewajiban para pihak yang terlibat, serta konsekuensi hukum yang mungkin timbul akibat pelanggaran.

Pemahaman yang mendalam mengenai regulasi ini sangat penting bagi debitur untuk melindungi hak-hak mereka, dan bagi debt collector untuk menjalankan praktik penagihan yang sesuai dengan hukum. Artikel ini akan menyajikan informasi yang rinci, didukung oleh contoh konkret dan kutipan langsung dari sumber hukum yang relevan.

Regulasi yang Mengatur Hak dan Kewajiban Debt Collector dalam Penagihan Utang

Regulasi di Indonesia yang mengatur hak dan kewajiban debt collector dalam melakukan penagihan utang, khususnya terkait pelacakan nomor HP, masih belum memiliki aturan yang spesifik dan komprehensif. Namun, beberapa peraturan dan undang-undang terkait memberikan kerangka kerja yang relevan, terutama dalam hal perlindungan data pribadi dan privasi. Penagihan utang harus dilakukan sesuai dengan etika dan hukum yang berlaku, dengan menghormati hak-hak debitur.

Definisi “pelacakan” dalam konteks ini mencakup berbagai aktivitas, mulai dari:

- Pelacakan Lokasi: Menentukan lokasi geografis perangkat seluler debitur.

- Aktivitas Telepon: Memantau riwayat panggilan masuk dan keluar.

- Pesan (SMS/MMS): Mengakses atau memantau isi pesan yang dikirim dan diterima.

- Data Penggunaan Aplikasi: Melacak penggunaan aplikasi tertentu di perangkat seluler.

- Data Internet: Memantau riwayat browsing dan aktivitas online lainnya.

Pelacakan tanpa izin atau tanpa dasar hukum yang jelas dapat dianggap sebagai pelanggaran privasi dan dapat menimbulkan konsekuensi hukum.

Undang-Undang yang Relevan Terkait Privasi dan Perlindungan Data Pribadi Debitur

Beberapa undang-undang di Indonesia yang relevan dalam konteks perlindungan data pribadi dan privasi debitur meliputi:

- Undang-Undang Informasi dan Transaksi Elektronik (UU ITE) dan Perubahannya: Undang-undang ini mengatur tentang informasi elektronik dan transaksi elektronik, termasuk perlindungan data pribadi. Pasal 26 UU ITE mengatur tentang perlindungan data pribadi dalam informasi elektronik. Pelanggaran terhadap UU ITE dapat dikenakan sanksi pidana dan denda.

- Peraturan Pemerintah (PP) Nomor 71 Tahun 2019 tentang Penyelenggaraan Sistem dan Transaksi Elektronik: PP ini memberikan pedoman lebih lanjut tentang pelaksanaan UU ITE, termasuk mengenai perlindungan data pribadi.

- Undang-Undang Perlindungan Data Pribadi (UU PDP) (jika sudah disahkan): Rancangan UU PDP saat ini masih dalam pembahasan. Jika disahkan, UU PDP akan menjadi landasan hukum utama yang mengatur tentang perlindungan data pribadi di Indonesia, termasuk hak-hak debitur terkait data mereka.

- Kitab Undang-Undang Hukum Perdata (KUHPerdata): Meskipun tidak secara spesifik mengatur tentang perlindungan data pribadi, KUHPerdata dapat digunakan sebagai dasar hukum untuk mengajukan gugatan perdata jika terjadi pelanggaran privasi.

Undang-undang tersebut mengatur beberapa aspek penting:

- Pengumpulan Data: Pengumpulan data pribadi harus dilakukan dengan cara yang sah, adil, dan transparan. Debt collector harus memiliki dasar hukum yang jelas untuk mengumpulkan data pribadi debitur.

- Penggunaan Data: Penggunaan data pribadi harus sesuai dengan tujuan pengumpulan data. Debt collector hanya boleh menggunakan data untuk tujuan penagihan utang.

- Penyimpanan Data: Data pribadi harus disimpan dengan aman dan hanya selama diperlukan untuk tujuan pengumpulan data.

- Hak Debitur: Debitur memiliki hak untuk mengakses, mengubah, dan menghapus data pribadi mereka. Mereka juga memiliki hak untuk menolak penggunaan data pribadi mereka untuk tujuan tertentu.

- Sanksi Pelanggaran: Pelanggaran terhadap ketentuan perlindungan data pribadi dapat dikenakan sanksi pidana, denda, dan sanksi administratif lainnya.

Contoh kasus: Seorang debt collector melacak lokasi debitur tanpa izin untuk melakukan penagihan. Hal ini dapat dianggap sebagai pelanggaran privasi dan dapat dilaporkan ke pihak berwajib.

Perbandingan Regulasi Pelacakan Nomor HP oleh Debt Collector di Berbagai Negara

Perbandingan regulasi di berbagai negara memberikan gambaran tentang pendekatan yang berbeda terhadap pelacakan nomor HP oleh debt collector.

| Negara | Regulasi Spesifik Terkait Pelacakan Nomor HP | Pengecualian (Jika Ada) | Sanksi Pelanggaran |

|---|---|---|---|

| Indonesia | Belum ada regulasi spesifik. Mengacu pada UU ITE, PP 71/2019, dan RUU PDP (jika disahkan). | Tidak ada pengecualian yang jelas. | Sanksi pidana (UU ITE), denda, dan potensi gugatan perdata. |

| Amerika Serikat | Federal Trade Commission (FTC) mengatur praktik penagihan utang. Fair Debt Collection Practices Act (FDCPA) melarang praktik penagihan yang kasar, menipu, dan tidak adil. Pelacakan lokasi mungkin diizinkan dengan batasan tertentu. | Pengecualian untuk penagihan utang yang sah. | Denda, gugatan perdata, dan pencabutan izin usaha. |

| Inggris | Data Protection Act 2018 (mengimplementasikan GDPR) mengatur perlindungan data pribadi. Pelacakan nomor HP harus sesuai dengan prinsip-prinsip GDPR. | Pengecualian untuk kepentingan yang sah. | Denda hingga 4% dari omzet global, potensi tuntutan pidana. |

| Australia | Privacy Act 1988 mengatur perlindungan data pribadi. Australian Competition and Consumer Commission (ACCC) mengawasi praktik penagihan utang. | Pengecualian untuk penegakan hukum dan kepentingan publik. | Denda, gugatan perdata, dan tindakan penegakan lainnya. |

| Uni Eropa | General Data Protection Regulation (GDPR) mengatur perlindungan data pribadi secara ketat. Pelacakan nomor HP harus sesuai dengan prinsip-prinsip GDPR, termasuk persetujuan yang jelas dari debitur. | Pengecualian terbatas untuk kepentingan yang sah, dengan persyaratan ketat. | Denda hingga 4% dari omzet global, potensi tuntutan pidana. |

Perbandingan ini menunjukkan bahwa negara-negara maju memiliki regulasi yang lebih ketat dalam hal perlindungan data pribadi, termasuk pembatasan terhadap pelacakan nomor HP. Indonesia, meskipun belum memiliki regulasi yang spesifik, mengadopsi prinsip-prinsip perlindungan data pribadi yang serupa.

Skenario Konsekuensi Hukum Pelanggaran Aturan Pelacakan Nomor HP

Berikut adalah tiga skenario yang menggambarkan konsekuensi hukum bagi debt collector yang melanggar aturan pelacakan nomor HP:

- Skenario 1: Pelacakan Lokasi Tanpa Izin

- Deskripsi Pelanggaran: Debt collector melacak lokasi debitur melalui GPS tanpa persetujuan atau pemberitahuan sebelumnya. Tujuannya adalah untuk melakukan penagihan secara langsung di lokasi debitur.

- Pasal Hukum yang Dilanggar: Potensi pelanggaran terhadap Pasal 26 UU ITE, PP 71/2019, dan prinsip-prinsip perlindungan data pribadi (jika UU PDP disahkan).

- Potensi Sanksi: Denda, tuntutan pidana berdasarkan UU ITE, dan potensi gugatan perdata dari debitur atas dasar pelanggaran privasi.

- Peluang Pembelaan Diri Debitur: Debitur dapat mengajukan gugatan perdata, melaporkan ke pihak berwajib (kepolisian), dan menuntut ganti rugi atas kerugian yang dialami.

- Skenario 2: Akses Data Komunikasi Tanpa Izin

- Deskripsi Pelanggaran: Debt collector mengakses riwayat panggilan telepon, pesan SMS, atau data komunikasi lainnya dari nomor HP debitur tanpa izin. Ini dilakukan dengan memanfaatkan celah keamanan atau dengan cara ilegal lainnya.

- Pasal Hukum yang Dilanggar: Pelanggaran terhadap Pasal 26 UU ITE, potensi pelanggaran terhadap KUHPerdata, dan pelanggaran terhadap prinsip-prinsip perlindungan data pribadi.

- Potensi Sanksi: Hukuman pidana berdasarkan UU ITE, denda, dan potensi hukuman penjara. Debitur dapat menuntut ganti rugi atas kerugian yang dialami. Pencabutan izin usaha bagi debt collector.

- Peluang Pembelaan Diri Debitur: Debitur dapat melaporkan ke pihak berwajib, mengajukan gugatan perdata, dan menuntut ganti rugi atas kerugian yang dialami.

- Skenario 3: Penggunaan Data untuk Tujuan Selain Penagihan Utang

- Deskripsi Pelanggaran: Debt collector menggunakan data nomor HP debitur, seperti lokasi atau informasi kontak, untuk tujuan selain penagihan utang, misalnya, menjual data tersebut ke pihak ketiga.

- Pasal Hukum yang Dilanggar: Pelanggaran terhadap Pasal 26 UU ITE, PP 71/2019, dan prinsip-prinsip perlindungan data pribadi.

- Potensi Sanksi: Denda, tuntutan pidana berdasarkan UU ITE, dan potensi gugatan perdata dari debitur.

- Peluang Pembelaan Diri Debitur: Debitur dapat mengajukan gugatan perdata, melaporkan ke pihak berwajib, dan menuntut ganti rugi atas kerugian yang dialami.

FAQ: Pertanyaan Umum Debitur Terkait Pelacakan Nomor HP oleh Debt Collector

Berikut adalah beberapa pertanyaan umum yang sering diajukan oleh debitur terkait pelacakan nomor HP oleh debt collector, beserta jawabannya:

- Apakah debt collector boleh melacak lokasi saya?

Debt collector boleh melacak lokasi Anda jika ada dasar hukum yang jelas dan persetujuan dari Anda. Namun, praktik ini harus dilakukan dengan cara yang etis dan transparan.

- Apakah debt collector boleh mengakses riwayat panggilan telepon atau pesan SMS saya?

Tidak, debt collector tidak boleh mengakses riwayat panggilan telepon atau pesan SMS Anda tanpa izin dari Anda atau perintah pengadilan.

- Apa yang harus saya lakukan jika debt collector melacak nomor HP saya tanpa izin?

Anda dapat melaporkan ke pihak berwajib (kepolisian), mengajukan gugatan perdata, dan meminta bantuan dari lembaga perlindungan konsumen atau advokat.

- Apakah saya wajib mengangkat telepon dari debt collector?

Anda tidak wajib mengangkat telepon dari debt collector. Anda berhak untuk memilih cara komunikasi yang Anda inginkan.

- Bisakah saya meminta debt collector untuk berhenti menghubungi saya melalui nomor HP saya?

Ya, Anda berhak untuk meminta debt collector untuk berhenti menghubungi Anda melalui nomor HP Anda. Anda dapat mengirimkan surat atau email yang berisi permintaan tersebut.

Contoh Legal dan Etis Pelacakan Nomor HP oleh Debt Collector

Debt collector dapat melakukan pelacakan nomor HP secara legal dan etis dengan cara berikut:

- Memperoleh Persetujuan: Meminta persetujuan dari debitur sebelum melakukan pelacakan. Persetujuan harus jelas, spesifik, dan sukarela.

- Memberikan Informasi yang Jelas: Memberikan informasi yang jelas kepada debitur tentang tujuan pelacakan, jenis data yang akan dilacak, dan bagaimana data tersebut akan digunakan.

- Menggunakan Data dengan Tujuan yang Jelas: Menggunakan data hanya untuk tujuan penagihan utang, bukan untuk tujuan lain.

- Menghormati Hak Debitur: Menghormati hak debitur untuk mengakses, mengubah, atau menghapus data pribadi mereka.

- Mengikuti Prosedur yang Sesuai: Mengikuti prosedur yang sesuai dengan hukum dan etika yang berlaku.

Jika debitur menolak untuk dihubungi, debt collector harus:

- Menghormati Penolakan: Menghentikan semua upaya menghubungi debitur melalui nomor HP yang bersangkutan.

- Mencari Alternatif Komunikasi: Mencari alternatif komunikasi yang disetujui oleh debitur, misalnya, melalui surat atau email.

- Mematuhi Hukum: Tetap mematuhi semua peraturan perundang-undangan yang berlaku.

Contoh: Debt collector meminta izin kepada debitur untuk melacak lokasi perangkatnya melalui aplikasi tertentu dengan tujuan untuk mengingatkan jadwal pembayaran. Debitur menyetujui dengan memberikan izin. Debt collector hanya menggunakan data lokasi untuk tujuan tersebut dan tidak untuk tujuan lain.

Kutipan Langsung dari Sumber Hukum yang Relevan

Berikut adalah beberapa kutipan langsung dari sumber hukum yang relevan:

“Setiap orang berhak atas perlindungan diri pribadi, keluarga, kehormatan, martabat, dan harta bendanya.” (Pasal 28G ayat (1) UUD 1945)

“Setiap Orang yang dengan sengaja dan tanpa hak melakukan perbuatan sebagaimana dimaksud dalam Pasal 27 ayat (1), dipidana dengan pidana penjara paling lama 6 (enam) tahun dan/atau denda paling banyak Rp1.000.000.000,00 (satu miliar rupiah).” (Pasal 45 ayat (3) UU ITE)

“Pengendali Data Pribadi wajib memberikan informasi kepada Subjek Data Pribadi mengenai tujuan pengumpulan, penggunaan, dan pengungkapan Data Pribadi.” (Prinsip-prinsip Perlindungan Data Pribadi, jika UU PDP disahkan)

Implikasi Etis Pelacakan Nomor HP oleh Debt Collector

Pelacakan nomor HP oleh debt collector memiliki implikasi etis yang signifikan. Di satu sisi, kreditur memiliki hak untuk menagih utang yang sah. Pelacakan nomor HP dapat menjadi alat yang efektif untuk menemukan debitur dan berkomunikasi dengan mereka. Namun, di sisi lain, debitur memiliki hak atas privasi dan perlindungan data pribadi. Pelacakan nomor HP dapat mengganggu privasi debitur dan menimbulkan rasa tidak nyaman.

Keseimbangan yang tepat antara hak kreditur dan hak debitur sangat penting. Debt collector harus menjalankan praktik penagihan yang etis dan bertanggung jawab, dengan menghormati hak-hak debitur dan mematuhi hukum yang berlaku. Transparansi, persetujuan, dan penggunaan data yang terbatas untuk tujuan penagihan utang adalah kunci untuk menjaga keseimbangan ini. Jika tidak, kepercayaan masyarakat terhadap industri penagihan utang dapat terkikis, dan dapat menimbulkan dampak negatif pada reputasi perusahaan dan hubungan dengan konsumen.

Metode Pelacakan Nomor HP yang Umum Digunakan

Dalam dunia penagihan utang, debt collector seringkali menggunakan berbagai metode untuk melacak keberadaan debitur. Pemahaman tentang metode-metode ini penting, tidak hanya bagi debitur untuk melindungi diri, tetapi juga bagi masyarakat umum untuk memahami bagaimana informasi pribadi dapat diakses dan digunakan. Berikut adalah beberapa metode yang umum digunakan oleh debt collector dalam melacak nomor HP debitur.

Mari kita bedah lebih dalam metode-metode tersebut:

Pelacakan Melalui Operator Seluler

Salah satu metode paling langsung yang digunakan adalah melalui operator seluler. Debt collector dapat memanfaatkan hubungan mereka dengan operator seluler atau menggunakan cara lain untuk mendapatkan informasi tentang lokasi dan aktivitas panggilan dari nomor HP debitur. Proses ini melibatkan beberapa tahapan.

- Permintaan Informasi: Debt collector mengajukan permintaan informasi kepada operator seluler. Permintaan ini bisa berupa data lokasi terakhir, riwayat panggilan, atau bahkan informasi tentang nomor-nomor yang sering dihubungi oleh debitur.

- Kerjasama atau Celah Hukum: Dalam beberapa kasus, debt collector mungkin memiliki kerjasama dengan pihak internal operator seluler. Namun, seringkali, mereka memanfaatkan celah hukum atau praktik yang kurang etis untuk mendapatkan informasi.

- Penggunaan Teknologi: Debt collector juga dapat menggunakan teknologi pelacakan yang terintegrasi dengan jaringan seluler. Teknologi ini memungkinkan mereka untuk melacak lokasi perangkat berdasarkan sinyal yang dipancarkan oleh ponsel.

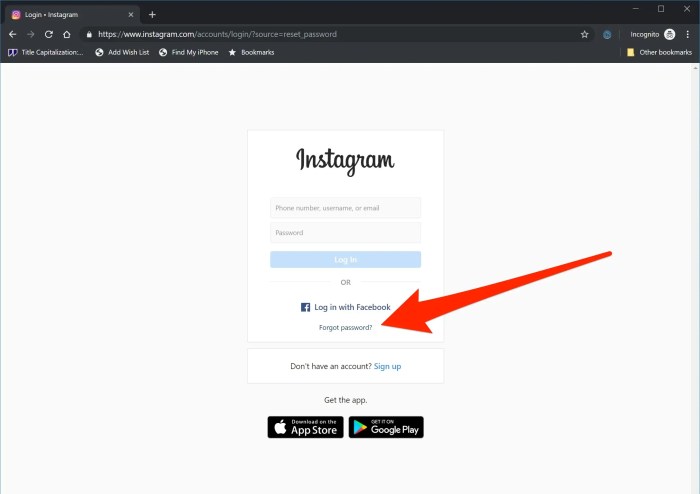

Pemanfaatan Informasi dari Media Sosial dan Platform Digital

Media sosial dan platform digital lainnya menjadi sumber informasi yang sangat berharga bagi debt collector. Informasi yang dibagikan secara publik atau bahkan informasi yang hanya dibagikan kepada teman dapat memberikan petunjuk tentang keberadaan dan aktivitas debitur.

- Analisis Profil Media Sosial: Debt collector akan menganalisis profil media sosial debitur. Informasi seperti lokasi yang sering ditandai (check-in), teman, dan aktivitas online lainnya dapat memberikan petunjuk tentang keberadaan dan kebiasaan debitur.

- Penggunaan Informasi Kontak: Debt collector dapat menggunakan informasi kontak yang ditemukan di media sosial, seperti alamat email atau nomor telepon lain, untuk menghubungi debitur.

- Pelacakan Melalui Platform Digital Lainnya: Selain media sosial, debt collector juga dapat menggunakan platform digital lain, seperti aplikasi pesan instan atau forum online, untuk mencari informasi tentang debitur.

Risiko yang Terkait dengan Penggunaan Metode Pelacakan yang Tidak Etis atau Ilegal

Penggunaan metode pelacakan yang tidak etis atau ilegal memiliki risiko yang signifikan, baik bagi debt collector maupun debitur. Pelanggaran privasi, tuntutan hukum, dan kerusakan reputasi adalah beberapa konsekuensi yang mungkin timbul.

Debt collector punya beragam cara melacak nomor HP, mulai dari informasi publik hingga kerjasama dengan pihak ketiga. Namun, ada juga yang mencari jalan pintas untuk mendapatkan uang. Pernahkah terpikir bagaimana mereka yang terlilit utang mencari solusi cepat? Beberapa orang mungkin tergoda dengan cara instan dapat uang , tanpa memikirkan konsekuensi. Kembali ke debt collector, mereka akan terus berusaha mendapatkan informasi, termasuk melalui data pribadi dan riwayat panggilan, untuk menemukan debitur yang sulit dihubungi.

- Pelanggaran Privasi: Pelacakan nomor HP tanpa izin merupakan pelanggaran privasi. Debitur berhak atas perlindungan data pribadi mereka.

- Tuntutan Hukum: Debt collector yang menggunakan metode ilegal dapat menghadapi tuntutan hukum dari debitur atau pihak berwenang.

- Sanksi Hukum: Praktik pelacakan ilegal dapat mengakibatkan sanksi hukum, termasuk denda dan hukuman penjara.

- Kerusakan Reputasi: Debt collector yang terlibat dalam praktik yang tidak etis akan mengalami kerusakan reputasi yang dapat merugikan bisnis mereka.

- Penyalahgunaan Informasi: Informasi yang diperoleh secara ilegal dapat disalahgunakan, misalnya untuk melakukan penipuan atau kejahatan lainnya.

Ilustrasi Deskriptif: Langkah-Langkah Pelacakan Nomor HP oleh Debt Collector

Berikut adalah ilustrasi deskriptif yang menggambarkan langkah-langkah pelacakan nomor HP oleh debt collector, dari awal hingga akhir.

- Pengumpulan Informasi Awal: Debt collector memulai dengan mengumpulkan informasi dasar tentang debitur, seperti nama lengkap, alamat, dan nomor telepon yang diketahui. Informasi ini bisa berasal dari data pinjaman, dokumen perjanjian, atau sumber publik lainnya.

- Pencarian Informasi Tambahan: Debt collector mencari informasi tambahan melalui berbagai sumber, termasuk media sosial, direktori online, dan database publik. Mereka mungkin mencari alamat email, nomor telepon lain, atau informasi tentang teman dan keluarga debitur.

- Pelacakan Melalui Operator Seluler (Jika Diperlukan): Jika informasi awal tidak cukup, debt collector mungkin mencoba melacak lokasi debitur melalui operator seluler. Ini bisa melibatkan permintaan informasi, kerjasama dengan pihak internal operator, atau penggunaan teknologi pelacakan.

- Analisis Informasi dan Penilaian: Setelah mengumpulkan informasi, debt collector akan menganalisis data untuk mendapatkan gambaran yang lebih jelas tentang keberadaan dan aktivitas debitur. Mereka akan menilai informasi tersebut untuk menentukan langkah selanjutnya dalam proses penagihan.

- Kontak dan Penagihan: Debt collector menggunakan informasi yang diperoleh untuk menghubungi debitur. Mereka mungkin mengirimkan pesan, melakukan panggilan telepon, atau bahkan mengunjungi alamat yang diketahui. Tujuannya adalah untuk menagih utang dan mencapai kesepakatan pembayaran.

- Pengulangan dan Eskalasi: Jika debitur tidak merespons atau tidak bersedia membayar, debt collector akan mengulangi proses pelacakan dan penagihan. Mereka mungkin meningkatkan intensitas upaya penagihan, seperti menghubungi teman dan keluarga debitur atau bahkan melibatkan pihak ketiga.

Pentingnya Privasi dan Perlindungan Data Pribadi dalam Konteks Pelacakan Nomor HP oleh Debt Collector: Cara Debt Collector Melacak Nomor Hp

Dalam dunia utang-piutang, praktik pelacakan nomor HP oleh debt collector seringkali menjadi isu krusial yang menyentuh ranah privasi dan perlindungan data pribadi. Pelacakan yang tidak etis dapat mengakibatkan dampak yang merugikan bagi debitur, mulai dari gangguan psikologis hingga kerugian finansial. Memahami betapa pentingnya privasi dalam konteks ini adalah langkah awal untuk melindungi hak-hak individu dan memastikan praktik penagihan utang yang adil dan sesuai hukum.

Artikel ini akan membahas secara mendalam mengapa privasi dan perlindungan data pribadi sangat krusial dalam konteks pelacakan nomor HP oleh debt collector. Pembahasan akan mencakup berbagai aspek, mulai dari jenis data pribadi yang berisiko, potensi penyalahgunaan, dampak psikologis bagi debitur, studi kasus nyata, hingga pandangan dari ahli hukum dan perbandingan praktik yang etis dan tidak etis.

Identifikasi Jenis-jenis Data Pribadi yang Berisiko dan Potensi Penyalahgunaannya

Pelacakan nomor HP oleh debt collector dapat mengungkap berbagai jenis data pribadi yang sangat sensitif. Data-data ini, jika jatuh ke tangan yang salah, berpotensi disalahgunakan untuk berbagai tujuan yang merugikan debitur.

- Lokasi: Informasi lokasi dapat dilacak melalui berbagai cara, seperti melalui sinyal seluler atau aplikasi yang terpasang di ponsel. Data lokasi dapat digunakan untuk menguntit debitur, mengganggu privasi mereka, atau bahkan melakukan tindakan kekerasan.

- Riwayat Panggilan: Debt collector dapat memperoleh akses ke riwayat panggilan, termasuk nomor telepon yang dihubungi dan durasi panggilan. Informasi ini dapat digunakan untuk mengidentifikasi teman, keluarga, atau kolega debitur, dan kemudian menghubungi mereka untuk melakukan penagihan atau bahkan mempermalukan debitur.

- Informasi Kontak: Melalui berbagai cara, debt collector dapat mengumpulkan informasi kontak tambahan seperti alamat email, akun media sosial, atau informasi kontak darurat. Data ini dapat digunakan untuk mengirimkan pesan yang mengintimidasi, mengancam, atau melakukan tindakan perundungan.

- Data Keuangan: Dalam beberapa kasus, debt collector mungkin mencoba mendapatkan informasi terkait rekening bank, aset, atau informasi keuangan lainnya. Informasi ini dapat digunakan untuk melakukan penipuan, pemerasan, atau bahkan pencurian identitas.

Penyalahgunaan data-data tersebut dapat mengambil berbagai bentuk:

- Intimidasi: Debt collector dapat menggunakan informasi lokasi untuk menguntit debitur atau mengirimkan pesan yang mengancam untuk memaksa mereka membayar utang.

- Penipuan: Debt collector dapat menggunakan informasi kontak untuk melakukan penipuan, seperti meminta informasi keuangan atau meminta pembayaran melalui metode yang mencurigakan.

- Penjualan Data: Data pribadi yang dikumpulkan dapat dijual kepada pihak ketiga, yang kemudian dapat menggunakannya untuk mengirimkan spam, melakukan penipuan, atau melakukan tindakan yang merugikan debitur.

- Pencemaran Nama Baik: Debt collector dapat menggunakan informasi yang diperoleh untuk menyebarkan informasi yang salah atau merugikan tentang debitur kepada teman, keluarga, atau kolega, sehingga merusak reputasi debitur.

Pelanggaran terhadap privasi dalam konteks ini seringkali melanggar peraturan perundang-undangan di Indonesia, khususnya Undang-Undang Perlindungan Data Pribadi (UU PDP). UU PDP mengatur tentang bagaimana data pribadi harus dikumpulkan, diproses, dan dilindungi. Pelacakan nomor HP yang tidak etis dan pengumpulan data yang berlebihan tanpa persetujuan debitur dapat dianggap sebagai pelanggaran terhadap UU PDP.

Debt collector modern memang canggih, mereka punya berbagai cara melacak nomor HP, mulai dari kerjasama dengan operator seluler hingga memanfaatkan data digital. Namun, dalam menghadapi tekanan seperti ini, kita perlu tetap tenang dan bijak. Sama seperti saat kita Memahami Sikap Tepat Terhadap Ayat Al-Quran , kita harus punya prinsip yang kuat dan tidak mudah terpengaruh emosi. Kembali ke soal debt collector, jangan panik jika nomor Anda dilacak.

Pertimbangkan langkah hukum yang tepat dan jangan ragu mencari bantuan profesional.

Dampak Psikologis Akibat Tindakan Pelacakan Agresif

Tindakan pelacakan yang agresif oleh debt collector dapat memiliki dampak yang signifikan terhadap kesehatan mental debitur. Tekanan dan stres yang dialami dapat memicu berbagai emosi negatif dan memperburuk kondisi psikologis.

- Kecemasan: Debitur mungkin merasa cemas dan khawatir tentang kapan debt collector akan menghubungi mereka lagi atau apa yang akan mereka lakukan selanjutnya. Kecemasan ini dapat mengganggu tidur, nafsu makan, dan konsentrasi.

- Ketakutan: Debitur mungkin merasa takut terhadap ancaman atau intimidasi yang dilakukan oleh debt collector. Ketakutan ini dapat membuat mereka merasa tidak aman dan terancam.

- Depresi: Tekanan keuangan dan tindakan penagihan yang agresif dapat menyebabkan depresi. Debitur mungkin merasa sedih, putus asa, dan kehilangan minat pada aktivitas yang biasanya mereka nikmati.

- Rasa Malu: Debitur mungkin merasa malu dan bersalah karena memiliki utang. Rasa malu ini dapat membuat mereka menarik diri dari keluarga dan teman-teman mereka.

Perilaku debt collector yang dianggap agresif dapat memperburuk kondisi psikologis debitur. Contoh perilaku agresif meliputi:

- Teror Melalui Telepon: Menelepon debitur berkali-kali dalam sehari, bahkan di jam-jam yang tidak wajar, dapat menimbulkan stres dan kecemasan yang berlebihan.

- Ancaman: Mengancam debitur dengan tindakan hukum, penyitaan aset, atau pengungkapan informasi pribadi kepada pihak ketiga dapat menimbulkan ketakutan dan kepanikan.

- Perundungan: Menggunakan bahasa yang kasar, merendahkan, atau menghina debitur dapat menyebabkan rasa malu, harga diri rendah, dan bahkan trauma.

- Kontak dengan Keluarga dan Kolega: Menghubungi anggota keluarga, teman, atau kolega debitur tanpa izin dapat menyebabkan rasa malu, isolasi sosial, dan kerusakan hubungan.

Dampak psikologis yang berkepanjangan dapat menyebabkan masalah kesehatan mental yang lebih serius, seperti gangguan kecemasan, depresi berat, atau bahkan pikiran untuk bunuh diri. Penting bagi debitur untuk mencari dukungan dari keluarga, teman, atau profesional kesehatan mental jika mereka mengalami dampak psikologis yang signifikan akibat tindakan debt collector.

Studi Kasus: Pelanggaran Privasi dan Kerugian Debitur

Contoh kasus nyata dapat memberikan gambaran yang lebih jelas tentang dampak pelanggaran privasi oleh debt collector terhadap debitur.

Kasus: Seorang debitur bernama Budi memiliki utang kartu kredit. Debt collector mulai melakukan penagihan dengan cara yang agresif, termasuk menelepon Budi berkali-kali dalam sehari dan mengirimkan pesan singkat yang mengancam. Debt collector juga berhasil melacak lokasi Budi melalui aplikasi yang terpasang di ponselnya. Debt collector kemudian menggunakan informasi lokasi untuk mengunjungi rumah Budi tanpa izin dan mengintimidasi keluarganya. Selain itu, debt collector menghubungi teman-teman Budi dan menyebarkan informasi tentang utangnya, yang menyebabkan Budi merasa malu dan terisolasi.

- Deskripsi Pelanggaran Privasi: Debt collector melanggar privasi Budi dengan melacak lokasinya tanpa izin, menghubungi teman-temannya tanpa persetujuan, dan mengintimidasi keluarganya. Debt collector juga menggunakan bahasa yang kasar dan mengancam.

- Kerugian yang Dialami Debitur: Budi mengalami kerugian finansial karena harus membayar utang dengan cara yang tidak sesuai kesepakatan. Ia juga mengalami kerusakan reputasi akibat informasi utangnya yang disebarkan kepada teman-temannya. Budi mengalami masalah kesehatan mental, termasuk kecemasan, depresi, dan rasa malu.

- Pelanggaran Hak-hak Debitur: Debt collector melanggar hak privasi Budi, hak untuk tidak diintimidasi, dan hak untuk diperlakukan secara adil dalam proses penagihan utang.

- Langkah Hukum: Budi melaporkan tindakan debt collector kepada pihak berwajib dan mengajukan gugatan perdata atas pelanggaran privasi dan kerugian yang dialaminya.

Kasus ini menunjukkan bagaimana pelanggaran privasi oleh debt collector dapat mengakibatkan kerugian yang signifikan bagi debitur, termasuk kerugian finansial, kerusakan reputasi, dan masalah kesehatan mental. Kasus ini juga menekankan pentingnya bagi debitur untuk memahami hak-hak mereka dan mengambil langkah-langkah hukum untuk melindungi diri mereka sendiri.

Kutipan Ahli Hukum

“Perlindungan data pribadi dalam konteks utang-piutang sangat krusial. Debt collector tidak memiliki hak untuk melanggar privasi debitur. Pelanggaran privasi dapat mengakibatkan konsekuensi hukum yang serius, termasuk denda dan tuntutan pidana. Debitur memiliki hak untuk menolak pelacakan nomor HP yang tidak sah dan melaporkan pelanggaran privasi kepada pihak berwenang. Penting bagi debitur untuk memahami hak-hak mereka dan mengambil langkah-langkah preventif untuk melindungi data pribadi mereka.”Prof. Dr. Maria Indah, S.H., M.Hum., Guru Besar Hukum Perlindungan Data Pribadi, Universitas Indonesia.

Tabel Perbandingan Praktik Pelacakan Nomor HP

| Praktik | Deskripsi | Dampak pada Debitur | Aspek Legal/Etika | Contoh |

|---|---|---|---|---|

| Etis | Menghubungi debitur melalui nomor telepon yang telah disepakati, dengan informasi yang jelas dan transparan. | Minim dampak negatif, komunikasi yang konstruktif, memberikan kesempatan untuk negosiasi. | Sesuai dengan hukum dan etika, mendapatkan persetujuan sebelum menghubungi, menghormati privasi. | Menghubungi debitur untuk mengingatkan pembayaran, menawarkan opsi pembayaran, atau memberikan informasi tentang utang. |

| Tidak Etis | Melacak lokasi, menghubungi nomor-nomor yang tidak disepakati, melakukan teror melalui telepon, mengancam, atau menyebarkan informasi pribadi. | Kecemasan, ketakutan, depresi, rasa malu, kerusakan reputasi, gangguan kesehatan mental. | Melanggar hukum dan etika, melanggar UU PDP, mengintimidasi, mengancam, merugikan. | Menelepon berkali-kali dalam sehari, menghubungi teman dan keluarga, mengirim pesan ancaman, menyebarkan informasi pribadi. |

Penting untuk selalu waspada terhadap praktik pelacakan nomor HP yang tidak etis. Lindungi privasi data pribadi Anda dengan selalu berhati-hati dalam memberikan informasi pribadi, mengaktifkan fitur keamanan pada perangkat seluler, dan melaporkan segala bentuk pelanggaran privasi kepada pihak berwenang.

Cara Debitur Melindungi Diri dari Pelacakan Ilegal

Dalam menghadapi praktik penagihan utang, debitur memiliki hak untuk melindungi privasi dan data pribadi mereka. Pelacakan nomor HP secara ilegal adalah pelanggaran yang serius. Memahami langkah-langkah perlindungan diri dan sumber daya yang tersedia sangat penting untuk menghadapi situasi ini. Artikel ini akan membahas secara mendalam tentang cara debitur dapat melindungi diri dari pelacakan ilegal, langkah-langkah yang dapat diambil, dan sumber daya yang dapat dimanfaatkan.

Pelajari tips praktis, langkah-langkah konkret, dan sumber daya yang dapat membantu Anda mempertahankan hak-hak Anda sebagai debitur.

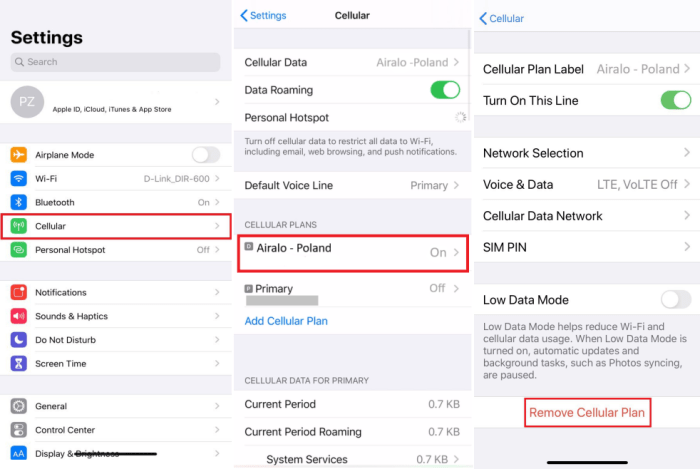

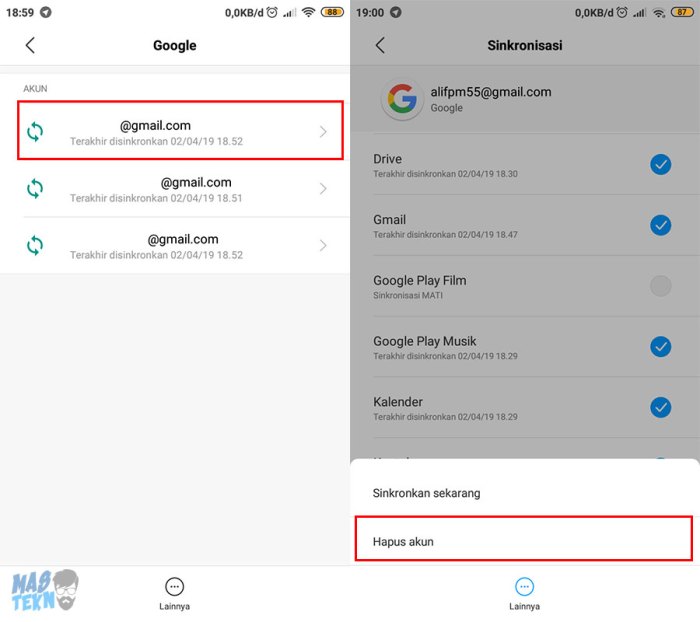

Tips Praktis untuk Melindungi Privasi Nomor HP

Melindungi privasi nomor HP dari upaya pelacakan ilegal oleh debt collector memerlukan tindakan preventif dan kesadaran. Berikut adalah beberapa tips praktis yang dapat diterapkan:

- Berhati-hatilah dalam memberikan nomor HP. Hindari memberikan nomor HP kepada pihak yang tidak jelas, terutama dalam konteks transaksi keuangan. Pastikan Anda hanya memberikan nomor HP kepada lembaga keuangan yang terpercaya dan memiliki rekam jejak yang baik.

- Periksa kembali perjanjian pinjaman. Teliti klausul yang berkaitan dengan penggunaan data pribadi, termasuk nomor HP. Jika ada keraguan, konsultasikan dengan ahli hukum. Perjanjian pinjaman seringkali berisi detail tentang bagaimana informasi pribadi Anda, termasuk nomor telepon, dapat digunakan oleh pemberi pinjaman.

- Gunakan aplikasi pengaman panggilan. Manfaatkan aplikasi yang dapat memblokir panggilan dari nomor yang mencurigakan atau tidak dikenal. Aplikasi ini dapat membantu menyaring panggilan dari debt collector yang tidak berizin.

- Aktifkan fitur privasi di ponsel. Periksa pengaturan privasi pada ponsel Anda dan batasi akses aplikasi terhadap informasi kontak Anda. Hal ini mengurangi kemungkinan data Anda disalahgunakan.

- Waspada terhadap phishing dan penipuan. Jangan memberikan informasi pribadi melalui telepon atau pesan singkat jika Anda tidak yakin dengan identitas penelepon atau pengirim pesan. Debt collector ilegal seringkali menggunakan taktik penipuan untuk mendapatkan informasi.

- Gunakan nomor HP yang berbeda untuk keperluan pribadi dan keuangan. Jika memungkinkan, gunakan nomor HP yang berbeda untuk keperluan pribadi dan urusan keuangan. Ini membantu membatasi penyebaran informasi kontak Anda.

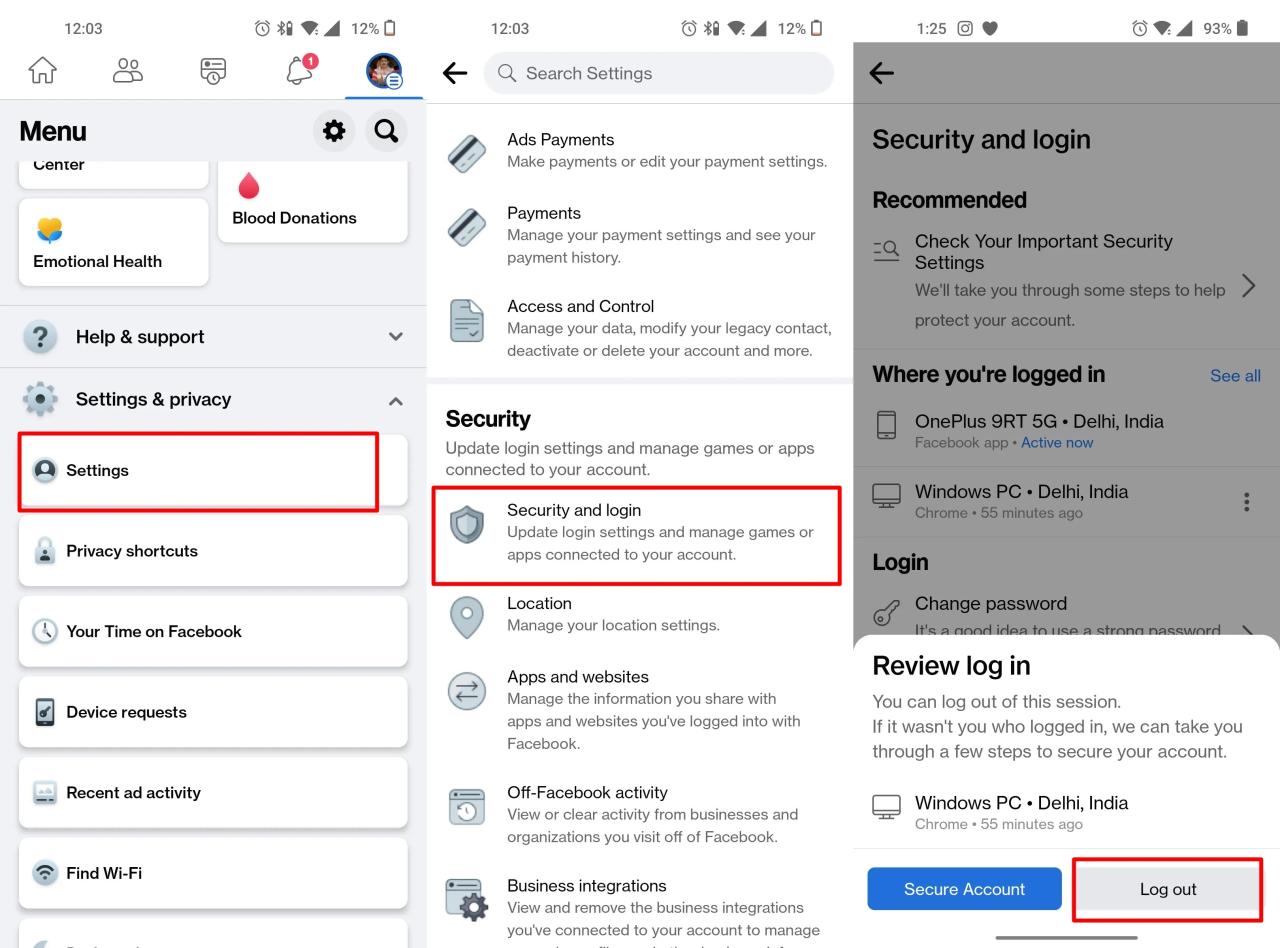

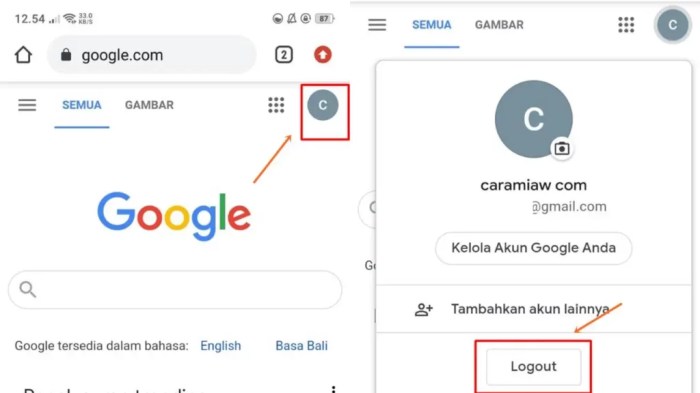

Langkah-Langkah yang Dapat Diambil Jika Nomor HP Dilacak Tanpa Izin

Jika Anda merasa nomor HP Anda dilacak tanpa izin, segera ambil langkah-langkah berikut untuk melindungi diri:

- Dokumentasikan bukti. Kumpulkan bukti-bukti pelacakan, seperti rekaman panggilan, tangkapan layar pesan, atau catatan aktivitas telepon. Bukti ini akan sangat berguna jika Anda memutuskan untuk mengambil tindakan hukum.

- Hubungi debt collector secara resmi. Kirimkan surat resmi kepada debt collector yang bersangkutan, menanyakan dasar pelacakan nomor HP Anda dan meminta mereka untuk berhenti melakukan tindakan tersebut. Surat ini harus dikirimkan melalui metode yang dapat dibuktikan, seperti surat tercatat atau email dengan tanda terima.

- Laporkan ke pihak berwenang. Laporkan tindakan pelacakan ilegal ke Otoritas Jasa Keuangan (OJK) atau lembaga pengawas lain yang berwenang. Anda juga dapat melaporkan ke pihak kepolisian jika tindakan tersebut melibatkan ancaman atau intimidasi.

- Konsultasikan dengan pengacara. Jika Anda merasa kesulitan menghadapi situasi ini, segera konsultasikan dengan pengacara yang memiliki spesialisasi di bidang hukum konsumen atau perlindungan data pribadi. Pengacara dapat memberikan nasihat hukum dan membantu Anda mengambil langkah-langkah yang tepat.

- Blokir nomor debt collector. Jika memungkinkan, blokir nomor telepon debt collector yang mengganggu. Ini dapat mengurangi frekuensi gangguan yang Anda terima.

Sumber Daya untuk Mendapatkan Bantuan Hukum atau Nasihat

Tersedia berbagai sumber daya yang dapat diakses oleh debitur untuk mendapatkan bantuan hukum atau nasihat terkait masalah debt collector:

- Organisasi bantuan hukum. Banyak organisasi bantuan hukum menyediakan layanan gratis atau berbiaya rendah bagi masyarakat yang membutuhkan bantuan hukum.

- Advokat dan pengacara. Cari advokat atau pengacara yang memiliki pengalaman dalam menangani kasus terkait debt collector. Konsultasikan dengan beberapa pengacara untuk mendapatkan pandangan yang berbeda dan memilih yang paling sesuai dengan kebutuhan Anda.

- Otoritas Jasa Keuangan (OJK). OJK memiliki peran dalam mengawasi kegiatan lembaga keuangan, termasuk debt collector. Anda dapat menghubungi OJK untuk melaporkan pelanggaran atau mendapatkan informasi tentang hak-hak Anda sebagai konsumen.

- Yayasan Lembaga Konsumen Indonesia (YLKI). YLKI menyediakan layanan konsultasi dan advokasi bagi konsumen yang mengalami masalah terkait produk atau jasa keuangan.

- Media sosial dan forum konsumen. Bergabunglah dengan grup atau forum konsumen di media sosial untuk mendapatkan informasi, berbagi pengalaman, dan mencari dukungan dari sesama konsumen.

Panduan Langkah demi Langkah untuk Melaporkan Debt Collector yang Melakukan Pelanggaran

Jika debt collector melakukan pelanggaran, seperti pelacakan ilegal atau tindakan intimidasi, Anda dapat melaporkannya. Berikut adalah panduan langkah demi langkah untuk melaporkan debt collector yang melakukan pelanggaran:

- Kumpulkan bukti. Kumpulkan semua bukti pelanggaran, seperti rekaman panggilan, pesan singkat, email, atau surat. Semakin lengkap bukti yang Anda miliki, semakin kuat laporan Anda.

- Identifikasi debt collector. Identifikasi debt collector yang melakukan pelanggaran, termasuk nama perusahaan, nama petugas, dan informasi kontak.

- Buat laporan tertulis. Buat laporan tertulis yang menjelaskan secara rinci pelanggaran yang dilakukan oleh debt collector. Sertakan bukti-bukti yang telah Anda kumpulkan.

- Laporkan ke pihak yang berwenang. Laporkan laporan Anda ke OJK, kepolisian, atau lembaga pengawas lainnya yang berwenang. Pastikan Anda menyimpan salinan laporan Anda sebagai bukti pengajuan.

- Ikuti perkembangan laporan. Pantau perkembangan laporan Anda dan hubungi pihak yang berwenang secara berkala untuk menanyakan status laporan Anda.

- Pertimbangkan untuk mengambil tindakan hukum. Jika pihak yang berwenang tidak mengambil tindakan yang memadai, pertimbangkan untuk mengambil tindakan hukum, seperti mengajukan gugatan perdata terhadap debt collector yang bersangkutan.

Peran Operator Seluler dalam Pencegahan Pelacakan Ilegal

Operator seluler memegang peran krusial dalam melindungi privasi pelanggan dan mencegah pelacakan nomor telepon ilegal oleh debt collector. Tanggung jawab ini tidak hanya bersifat etis, tetapi juga diatur secara hukum. Kegagalan dalam memenuhi tanggung jawab ini dapat berakibat fatal, mulai dari sanksi hukum hingga kerusakan reputasi yang signifikan. Artikel ini akan mengupas tuntas peran dan tanggung jawab operator seluler dalam konteks ini, serta mekanisme yang harus mereka terapkan untuk memastikan kepatuhan terhadap peraturan perundang-undangan.

Kita mulai dengan cara debt collector melacak nomor HP, yang seringkali melibatkan informasi digital dan jejaring sosial. Namun, pernahkah terpikir bagaimana jejak informasi ini bisa mengungkap lebih banyak, seperti halnya Sejarah sebagai Peristiwa Mengungkap Realitas Masa Lalu ? Data yang mereka kumpulkan, meskipun bertujuan menagih utang, juga bisa menjadi catatan digital tentang perilaku dan interaksi kita. Pada akhirnya, upaya melacak nomor HP ini memberikan gambaran tentang bagaimana informasi pribadi kita digunakan dan dampaknya.

Pelacakan nomor telepon yang dilakukan secara ilegal tidak hanya melanggar hak privasi individu, tetapi juga dapat membuka pintu bagi tindakan yang merugikan, seperti intimidasi, penipuan, dan bahkan kekerasan. Oleh karena itu, operator seluler harus mengambil langkah-langkah proaktif untuk mencegah penyalahgunaan informasi pelanggan.

Peran dan Tanggung Jawab Operator Seluler

Operator seluler memiliki peran dan tanggung jawab hukum yang jelas dalam melindungi data pelanggan. Hal ini diatur dalam berbagai peraturan perundang-undangan di Indonesia, khususnya Undang-Undang Perlindungan Data Pribadi (UU PDP) yang menjadi landasan utama. Selain itu, terdapat pula regulasi terkait dengan perlindungan konsumen dan kerahasiaan informasi.

Debt collector punya banyak cara untuk melacak nomor HP, mulai dari kerjasama dengan operator seluler hingga memanfaatkan data pribadi yang bocor. Namun, jika Anda sedang mencari hiburan, mungkin lebih baik fokus pada hal lain. Misalnya, bagaimana cara menikmati tayangan seru seperti serial drama favorit? Untungnya, ada banyak cara, termasuk memanfaatkan opsi cara nonton wetv gratis. Kembali lagi soal debt collector, mereka terus mengembangkan teknik pelacakan, jadi penting untuk selalu waspada terhadap informasi pribadi Anda.

- Kewajiban Kerahasiaan Data Pelanggan: Operator seluler wajib menjaga kerahasiaan data pelanggan, termasuk informasi pribadi, riwayat panggilan, lokasi, dan informasi lainnya yang berkaitan dengan layanan telekomunikasi. Kewajiban ini bersifat mutlak dan hanya dapat dikecualikan berdasarkan ketentuan hukum yang berlaku. UU PDP menegaskan bahwa data pribadi hanya boleh diolah berdasarkan persetujuan subjek data, kecuali ada dasar hukum yang sah.

- Kepatuhan Terhadap UU PDP: Operator seluler harus memastikan bahwa seluruh proses bisnis mereka, termasuk pengumpulan, penyimpanan, penggunaan, dan pengungkapan data pelanggan, sesuai dengan ketentuan UU PDP. Hal ini mencakup penunjukan petugas perlindungan data (Data Protection Officer/DPO), implementasi sistem keamanan data yang memadai, dan pemberitahuan kepada pelanggan jika terjadi kebocoran data.

- Pencegahan Penyalahgunaan Informasi: Operator seluler harus mengambil langkah-langkah proaktif untuk mencegah penyalahgunaan informasi pelanggan oleh pihak ketiga, termasuk debt collector. Ini mencakup:

- Pelatihan Staf: Memberikan pelatihan yang komprehensif kepada seluruh staf, terutama yang memiliki akses ke data pelanggan, mengenai pentingnya kerahasiaan data, prosedur keamanan, dan cara mengidentifikasi potensi penyalahgunaan.

- Audit Internal: Melakukan audit internal secara berkala untuk memastikan kepatuhan terhadap kebijakan privasi dan keamanan data. Audit ini harus mencakup evaluasi terhadap sistem keamanan, akses data, dan prosedur penanganan permintaan informasi.

- Pemantauan Aktivitas: Memantau aktivitas yang mencurigakan, seperti akses data yang tidak sah atau permintaan informasi yang mencurigakan. Sistem pemantauan harus mampu mendeteksi anomali dan memberikan peringatan dini jika terjadi potensi pelanggaran.

- Dampak Kegagalan: Kegagalan operator seluler dalam memenuhi tanggung jawab ini dapat menimbulkan dampak yang serius:

- Hukum: Sanksi administratif berupa denda, bahkan pencabutan izin usaha. Selain itu, operator seluler juga dapat digugat secara perdata oleh pelanggan yang merasa dirugikan akibat kebocoran data.

- Reputasi: Kerusakan reputasi yang dapat mengakibatkan hilangnya kepercayaan pelanggan, penurunan nilai saham (jika perusahaan publik), dan kesulitan dalam menjalin kemitraan bisnis.

- Finansial: Kerugian finansial akibat denda, biaya hukum, kompensasi kepada pelanggan, dan penurunan pendapatan.

Verifikasi Keabsahan Permintaan Informasi

Operator seluler wajib memverifikasi keabsahan setiap permintaan informasi dari debt collector sebelum memberikan data pelanggan. Proses verifikasi ini bertujuan untuk memastikan bahwa permintaan tersebut didasarkan pada dasar hukum yang kuat dan tidak melanggar privasi pelanggan. Berikut adalah mekanisme yang dapat digunakan:

- Verifikasi Dokumen Legalitas Debt Collector:

- Surat Kuasa: Memeriksa keabsahan surat kuasa yang diberikan oleh debitur kepada debt collector. Surat kuasa harus jelas, spesifik, dan sesuai dengan ketentuan hukum yang berlaku. Operator seluler harus memastikan bahwa surat kuasa tersebut masih berlaku dan mencakup kewenangan untuk mengakses informasi pelanggan.

- Sertifikasi: Memverifikasi sertifikasi atau izin usaha debt collector untuk memastikan bahwa mereka memiliki legalitas untuk melakukan penagihan utang. Operator seluler dapat meminta bukti sertifikasi dari instansi yang berwenang.

- Verifikasi Dasar Hukum Permintaan Informasi:

- Putusan Pengadilan: Memastikan bahwa permintaan informasi didasarkan pada putusan pengadilan yang berkekuatan hukum tetap (inkracht van gewijsde). Operator seluler harus memeriksa nomor perkara, tanggal putusan, dan identitas pihak-pihak yang terlibat.

- Perjanjian Kredit: Memeriksa perjanjian kredit untuk memastikan bahwa terdapat klausul yang memberikan hak kepada debt collector untuk mengakses informasi pelanggan dalam hal terjadi wanprestasi. Perjanjian kredit harus sah dan memenuhi persyaratan hukum yang berlaku.

- Verifikasi Identitas Pemohon:

- Sistem Otentikasi Ganda: Menerapkan sistem otentikasi ganda untuk memverifikasi identitas pemohon, misalnya dengan meminta nomor identitas (KTP/SIM) dan kode OTP (One-Time Password) yang dikirimkan melalui SMS.

- Penilaian Kelayakan Permintaan Informasi:

- Prinsip Proporsionalitas: Menilai apakah informasi yang diminta relevan dan proporsional dengan tujuan permintaan. Operator seluler tidak boleh memberikan informasi yang berlebihan atau tidak diperlukan.

- Kepentingan Hukum yang Sah: Memastikan bahwa permintaan informasi didasarkan pada kepentingan hukum yang sah, seperti penegakan hukum atau penyelesaian sengketa.

Contoh Konkret Dokumen dan Skenario:

- Permintaan Sah: Debt collector mengajukan permintaan informasi dengan melampirkan salinan putusan pengadilan yang menyatakan debitur bersalah dan memiliki kewajiban membayar utang. Permintaan tersebut harus disertai dengan surat kuasa yang sah dari pihak yang berwenang.

- Permintaan Tidak Sah: Debt collector mengajukan permintaan informasi hanya berdasarkan surat tagihan utang tanpa disertai putusan pengadilan atau perjanjian kredit yang jelas. Permintaan tersebut juga tidak disertai dengan surat kuasa yang sah.

Prosedur Jika Terdapat Keraguan: Jika terdapat keraguan atas keabsahan permintaan, operator seluler harus menolak permintaan tersebut. Operator seluler juga dapat meminta klarifikasi lebih lanjut dari debt collector atau berkonsultasi dengan penasihat hukum sebelum memberikan informasi.

Sanksi Terhadap Operator Seluler

Operator seluler yang lalai dalam melindungi data pelanggan dapat dikenai berbagai sanksi. Sanksi ini bertujuan untuk memberikan efek jera dan memastikan kepatuhan terhadap peraturan perundang-undangan.

- Sanksi Administratif:

- Denda: UU PDP mengatur sanksi denda administratif yang signifikan bagi pelaku pelanggaran data pribadi. Besaran denda dapat mencapai miliaran rupiah, tergantung pada tingkat pelanggaran.

- Pencabutan Izin: Pelanggaran berat dapat mengakibatkan pencabutan izin usaha operator seluler.

- Sanksi Pidana: UU PDP juga mengatur sanksi pidana bagi pelaku pelanggaran data pribadi. Pelanggaran tertentu dapat diancam dengan pidana penjara.

- Sanksi Perdata:

- Gugatan Ganti Rugi: Pelanggan yang merasa dirugikan akibat kebocoran data dapat mengajukan gugatan ganti rugi kepada operator seluler. Operator seluler wajib memberikan kompensasi atas kerugian yang dialami oleh pelanggan.

Contoh Kasus Nyata:

Sebagai contoh, kasus kebocoran data pelanggan yang melibatkan operator seluler di negara lain mengakibatkan denda yang sangat besar dan kerusakan reputasi yang signifikan. Kasus ini menunjukkan betapa pentingnya operator seluler untuk menjaga keamanan data pelanggan.

Mekanisme Banding: Jika operator seluler merasa keberatan dengan sanksi yang dikenakan, mereka dapat mengajukan banding atau upaya hukum lainnya sesuai dengan ketentuan hukum yang berlaku.

Bagan Alir Penanganan Permintaan Informasi

Berikut adalah bagan alir yang menggambarkan proses penanganan permintaan informasi dari debt collector oleh operator seluler:

- Penerimaan Permintaan:

- Proses: Operator seluler menerima permintaan informasi dari debt collector melalui saluran resmi (misalnya, surat resmi, email).

- Penjelasan: Permintaan harus jelas, lengkap, dan mencantumkan informasi yang diperlukan.

- Simbol: Kotak

- Pemeriksaan Awal:

- Proses: Operator seluler melakukan pemeriksaan awal terhadap kelengkapan dan kejelasan permintaan.

- Penjelasan: Memastikan permintaan memiliki semua dokumen yang diperlukan (surat kuasa, putusan pengadilan, dll.).

- Simbol: Kotak

- Verifikasi Legalitas Debt Collector:

- Proses: Memverifikasi legalitas debt collector berdasarkan dokumen yang dilampirkan.

- Penjelasan: Memeriksa surat kuasa, sertifikasi, atau izin usaha debt collector.

- Simbol: Kotak

- Verifikasi Dasar Hukum:

- Proses: Memverifikasi dasar hukum permintaan informasi.

- Penjelasan: Memeriksa putusan pengadilan, perjanjian kredit, atau dasar hukum lainnya.

- Simbol: Kotak

- Verifikasi Identitas Pemohon:

- Proses: Memverifikasi identitas pemohon melalui sistem otentikasi ganda.

- Penjelasan: Meminta nomor identitas dan kode OTP.

- Simbol: Kotak

- Penilaian Kelayakan:

- Proses: Menilai kelayakan permintaan berdasarkan prinsip proporsionalitas dan kepentingan hukum yang sah.

- Penjelasan: Memastikan informasi yang diminta relevan dan tidak berlebihan.

- Simbol: Kotak

- Keputusan:

- Proses: Membuat keputusan apakah permintaan akan disetujui atau ditolak.

- Penjelasan: Berdasarkan hasil verifikasi dan penilaian.

- Simbol: Belah Ketupat

- Permintaan Ditolak?:

- Proses: Jika permintaan ditolak, berikan alasan penolakan secara tertulis.

- Penjelasan: Beritahukan debt collector bahwa permintaan tidak memenuhi persyaratan.

- Simbol: Kotak

- Permintaan Disetujui?:

- Proses: Jika permintaan disetujui, siapkan informasi yang diminta.

- Penjelasan: Pastikan informasi yang diberikan sesuai dengan lingkup permintaan.

- Simbol: Kotak

- Penyampaian Informasi:

- Proses: Sampaikan informasi kepada debt collector melalui saluran resmi.

- Penjelasan: Catat tanggal, waktu, dan cara penyampaian informasi.

- Simbol: Kotak

- Pencatatan:

- Proses: Catat seluruh proses penanganan permintaan informasi.

- Penjelasan: Simpan dokumentasi lengkap sebagai bukti kepatuhan.

- Simbol: Kotak

- Akhir:

- Proses: Proses selesai.

- Penjelasan: Pastikan semua langkah telah dilakukan sesuai prosedur.

- Simbol: Lingkaran

Tambahan: Permintaan Informasi

Permintaan Informasi Ideal:

Berikut adalah contoh permintaan informasi ideal yang harus digunakan oleh debt collector:

- Judul: Permintaan Informasi Data Pelanggan

- Kepada: [Nama Operator Seluler]

- Dari: [Nama Debt Collector], [Alamat], [Nomor Telepon]

- Tanggal: [Tanggal Permintaan]

- Perihal: Permintaan Informasi Data Pelanggan atas Nama [Nama Debitur], Nomor Telepon [Nomor Telepon Debitur]

- Dasar Hukum: [Putusan Pengadilan/Perjanjian Kredit/Dasar Hukum Lainnya]

- Informasi yang Diminta:

- Nama Lengkap Debitur

- Alamat Terakhir yang Tercatat

- Riwayat Panggilan (Periode Waktu)

- Informasi Lain yang Relevan (sesuai dasar hukum)

- Dokumen Pendukung:

- Salinan Putusan Pengadilan/Perjanjian Kredit

- Surat Kuasa dari Debitur (jika ada)

- Sertifikasi/Izin Usaha Debt Collector

- Penutup: Kami mohon kerja sama Bapak/Ibu untuk dapat memberikan informasi yang kami perlukan. Atas perhatiannya, kami ucapkan terima kasih.

- Hormat Kami, [Tanda Tangan dan Stempel Debt Collector]

Penolakan Permintaan Informasi:

Berikut adalah contoh penolakan permintaan informasi yang harus digunakan oleh operator seluler:

- Judul: Penolakan Permintaan Informasi Data Pelanggan

- Kepada: [Nama Debt Collector]

- Dari: [Nama Operator Seluler]

- Tanggal: [Tanggal Penolakan]

- Perihal: Penolakan Permintaan Informasi Data Pelanggan atas Nama [Nama Debitur], Nomor Telepon [Nomor Telepon Debitur]

- Alasan Penolakan:

- Permintaan informasi tidak dilengkapi dengan dokumen pendukung yang lengkap.

- Dasar hukum permintaan informasi tidak memenuhi persyaratan.

- Permintaan informasi tidak sesuai dengan prinsip proporsionalitas.

- [Alasan Lainnya]

- Penutup: Kami mohon maaf atas ketidaknyamanan ini. Kami akan mempertimbangkan kembali permintaan Bapak/Ibu setelah persyaratan terpenuhi.

- Hormat Kami, [Tanda Tangan dan Stempel Operator Seluler]

Tambahan: Contoh Kasus

Contoh Kasus di Indonesia:

Pada tahun 2022, terdapat kasus kebocoran data pelanggan yang melibatkan salah satu operator seluler besar di Indonesia. Data pribadi jutaan pelanggan bocor dan diperjualbelikan secara ilegal. Akibatnya, operator seluler tersebut dikenai sanksi denda oleh pemerintah dan harus menghadapi gugatan perdata dari pelanggan. Kasus ini menjadi pelajaran berharga bagi seluruh operator seluler di Indonesia untuk meningkatkan sistem keamanan data dan memperketat prosedur penanganan informasi pelanggan.

Debt collector memang lihai melacak keberadaan, termasuk nomor HP. Mereka punya banyak cara, mulai dari data pribadi hingga kerjasama dengan pihak ketiga. Tapi, pernahkah terpikir, bagaimana cara membersihkan diri dari hal-hal yang ‘mengotori’ jiwa, seperti setelah menonton film dewasa? Pertanyaan ini relevan dengan upaya kita untuk kembali suci, sama seperti bagaimana kita berusaha menghindari kejaran debt collector. Untuk itu, penting juga untuk memahami cara agar shalat diterima setelah menonton film dewasa , sebagai bentuk refleksi diri.

Kembali ke topik awal, ketrampilan debt collector dalam melacak memang tak bisa dianggap remeh.

Contoh Kasus di Yurisdiksi Lain:

Di Eropa, berdasarkan GDPR (General Data Protection Regulation), sebuah perusahaan telekomunikasi besar didenda ratusan juta Euro karena gagal melindungi data pelanggan. Pelanggaran tersebut meliputi kurangnya enkripsi data, akses data yang tidak sah, dan kegagalan dalam melaporkan pelanggaran data kepada otoritas yang berwenang. Kasus ini menunjukkan betapa seriusnya penegakan hukum terhadap perlindungan data pribadi di tingkat global.

Etika dan Tanggung Jawab Debt Collector

Praktik penagihan utang yang bertanggung jawab sangat penting untuk menjaga kepercayaan publik dan melindungi hak-hak individu. Debt collector, sebagai perpanjangan tangan lembaga keuangan, memegang peranan krusial dalam proses ini. Mereka harus beroperasi dalam koridor etika yang jelas untuk memastikan keadilan dan mencegah penyalahgunaan wewenang. Artikel ini akan membahas prinsip-prinsip etika yang harus dipatuhi, batasan dalam pelacakan nomor HP, contoh pelanggaran etika, dan kode etik yang ideal untuk debt collector.

Prinsip-Prinsip Etika yang Harus Dipatuhi Debt Collector

Seorang debt collector yang beretika harus berpegang teguh pada prinsip-prinsip dasar yang mengatur perilaku mereka. Prinsip-prinsip ini berfungsi sebagai panduan untuk memastikan bahwa penagihan utang dilakukan secara adil, jujur, dan profesional.

Debt collector menggunakan berbagai cara untuk melacak nomor HP, mulai dari data pribadi yang bocor hingga memanfaatkan informasi dari aplikasi. Namun, bayangkan betapa rumitnya jika kita harus melacak informasi sebanyak itu, seperti menyusun RPP yang detail untuk sebuah pelajaran. Kembali ke dunia nyata, teknik pelacakan nomor HP ini seringkali melibatkan penyisiran informasi dari berbagai sumber, termasuk jejaring sosial dan database yang rentan.

Hal ini mengingatkan kita betapa pentingnya menjaga privasi dan kewaspadaan digital.

- Keadilan: Debt collector harus memperlakukan semua debitur secara adil, tanpa memandang status sosial, ekonomi, atau latar belakang lainnya. Penagihan harus dilakukan berdasarkan bukti yang valid dan sesuai dengan hukum yang berlaku.

- Kejujuran: Komunikasi dengan debitur harus jujur dan transparan. Debt collector tidak boleh memberikan informasi yang menyesatkan atau menyembunyikan fakta-fakta penting terkait utang.

- Profesionalisme: Debt collector harus bersikap profesional dalam semua interaksi mereka dengan debitur. Ini termasuk menjaga sikap sopan, menghindari penggunaan bahasa yang kasar atau mengancam, dan menghormati privasi debitur.

- Kerahasiaan: Informasi pribadi debitur harus dijaga kerahasiaannya. Debt collector tidak boleh mengungkapkan informasi sensitif kepada pihak ketiga tanpa persetujuan debitur, kecuali jika diwajibkan oleh hukum.

- Kepatuhan Hukum: Debt collector harus mematuhi semua hukum dan peraturan yang berlaku terkait penagihan utang, termasuk Undang-Undang Perlindungan Konsumen dan peraturan tentang pelacakan nomor HP.

Batasan Etika dalam Melakukan Pelacakan Nomor HP Debitur

Pelacakan nomor HP debitur oleh debt collector harus dilakukan dengan sangat hati-hati, mengingat potensi pelanggaran privasi yang signifikan. Terdapat batasan etika yang jelas yang harus dipatuhi untuk mencegah penyalahgunaan dan melindungi hak-hak debitur.

- Persyaratan Persetujuan: Debt collector idealnya harus mendapatkan persetujuan dari debitur sebelum melacak nomor HP mereka. Persetujuan ini harus bersifat sukarela dan berdasarkan informasi yang jelas tentang tujuan pelacakan.

- Tujuan yang Jelas dan Terbatas: Pelacakan nomor HP harus dilakukan untuk tujuan yang jelas dan terbatas, misalnya untuk menghubungi debitur terkait penagihan utang. Penggunaan informasi yang diperoleh untuk tujuan lain, seperti penguntitan atau pelecehan, adalah pelanggaran etika yang serius.

- Kewaspadaan Terhadap Pelecehan: Debt collector tidak boleh menggunakan pelacakan nomor HP untuk melakukan pelecehan, intimidasi, atau ancaman terhadap debitur. Hal ini termasuk mengirim pesan yang mengganggu, menelepon berulang kali, atau mengancam untuk mengambil tindakan hukum yang tidak berdasar.

- Kepatuhan Terhadap Peraturan Privasi: Debt collector harus mematuhi semua peraturan privasi yang berlaku, termasuk peraturan tentang perlindungan data pribadi. Ini termasuk menjaga keamanan informasi yang diperoleh melalui pelacakan nomor HP dan tidak membagikannya kepada pihak ketiga tanpa persetujuan debitur.

- Transparansi: Debt collector harus transparan tentang metode yang mereka gunakan untuk melacak nomor HP debitur. Debitur berhak mengetahui bagaimana informasi mereka diperoleh dan digunakan.

Contoh Kasus Pelanggaran Etika oleh Debt Collector

Beberapa contoh kasus pelanggaran etika oleh debt collector yang telah terjadi menunjukkan betapa pentingnya kepatuhan terhadap prinsip-prinsip etika. Kasus-kasus ini memberikan gambaran nyata tentang dampak negatif dari praktik penagihan utang yang tidak bertanggung jawab.

- Pelecehan Verbal dan Ancaman: Debt collector yang menggunakan bahasa kasar, mengancam akan menyita aset, atau melakukan pelecehan verbal melalui telepon atau pesan teks.

- Pelacakan Tanpa Izin: Debt collector yang melacak nomor HP debitur tanpa persetujuan atau tanpa alasan yang jelas, kemudian menggunakan informasi tersebut untuk melakukan intimidasi.

- Pengungkapan Informasi Pribadi: Debt collector yang mengungkapkan informasi pribadi debitur kepada pihak ketiga, seperti keluarga atau teman, tanpa izin.

- Penagihan yang Tidak Sesuai: Debt collector yang menagih jumlah yang salah atau menambahkan biaya yang tidak sah ke tagihan utang.

- Penipuan: Debt collector yang menggunakan taktik penipuan, seperti berpura-pura menjadi pengacara atau petugas pengadilan, untuk menakut-nakuti debitur agar membayar utang.

Kode Etik Ideal untuk Debt Collector Terkait Pelacakan Nomor HP

Untuk memastikan praktik penagihan utang yang etis dan bertanggung jawab, sangat penting untuk merancang kode etik yang jelas dan komprehensif untuk debt collector, terutama terkait pelacakan nomor HP. Kode etik ini harus menjadi pedoman bagi debt collector dalam menjalankan tugas mereka.

- Persetujuan dan Pemberitahuan: Debt collector harus mendapatkan persetujuan dari debitur sebelum melacak nomor HP mereka. Persetujuan ini harus bersifat tertulis dan mencakup informasi tentang tujuan pelacakan, metode yang digunakan, dan bagaimana informasi tersebut akan digunakan.

- Pembatasan Tujuan: Pelacakan nomor HP hanya boleh dilakukan untuk tujuan penagihan utang yang sah, seperti menghubungi debitur untuk mengingatkan pembayaran atau menawarkan solusi pembayaran. Informasi yang diperoleh tidak boleh digunakan untuk tujuan lain, seperti pemasaran atau pengumpulan data.

- Kerahasiaan dan Keamanan Data: Informasi yang diperoleh melalui pelacakan nomor HP harus dijaga kerahasiaannya dan dilindungi dari akses yang tidak sah. Debt collector harus memiliki kebijakan keamanan data yang kuat untuk mencegah kebocoran informasi.

- Transparansi dan Akuntabilitas: Debt collector harus transparan tentang metode yang mereka gunakan untuk melacak nomor HP debitur. Mereka harus memberikan informasi yang jelas kepada debitur tentang bagaimana informasi mereka diperoleh dan digunakan.

- Pelaporan Pelanggaran: Debt collector harus memiliki mekanisme untuk melaporkan pelanggaran etika. Pelanggaran harus diselidiki secara menyeluruh dan tindakan disipliner harus diambil terhadap debt collector yang melanggar kode etik.

- Pelatihan dan Pendidikan: Debt collector harus menerima pelatihan dan pendidikan yang komprehensif tentang etika penagihan utang, privasi data, dan hukum yang berlaku. Pelatihan ini harus diperbarui secara berkala untuk memastikan bahwa debt collector selalu mengikuti perkembangan terbaru.

- Pengawasan dan Audit: Perusahaan penagihan utang harus memiliki sistem pengawasan dan audit yang kuat untuk memastikan bahwa debt collector mematuhi kode etik. Audit harus dilakukan secara berkala untuk mengidentifikasi dan memperbaiki potensi pelanggaran.

Alternatif Penagihan Utang yang Lebih Manusiawi

Praktik penagihan utang yang efektif tidak selalu harus mengandalkan metode yang invasif dan berpotensi melanggar privasi, seperti pelacakan nomor HP. Ada banyak pendekatan alternatif yang lebih manusiawi dan justru dapat menghasilkan hasil yang lebih baik dalam jangka panjang. Pendekatan ini berfokus pada komunikasi yang baik, empati, dan solusi yang saling menguntungkan bagi debitur dan kreditur.

Berikut ini adalah pembahasan mendalam mengenai alternatif-alternatif tersebut.

Pendekatan Alternatif Penagihan Utang

Pendekatan alternatif dalam penagihan utang berfokus pada membangun hubungan yang positif dan mencari solusi yang berkelanjutan. Berikut adalah beberapa pendekatan yang dapat diterapkan:

- Penggunaan surat resmi yang personal dan informatif: Surat ini sebaiknya ditulis dengan bahasa yang jelas, sopan, dan menunjukkan pemahaman terhadap situasi debitur. Surat harus berisi informasi lengkap mengenai jumlah utang, jangka waktu pembayaran, dan opsi penyelesaian yang tersedia. Tambahkan sentuhan personal, seperti menyebutkan nama debitur dan mengakui kesulitan yang mungkin sedang dihadapi.

- Pendekatan melalui konseling keuangan dan edukasi: Debt collector dapat menawarkan atau merujuk debitur ke konselor keuangan yang independen. Konseling ini dapat membantu debitur memahami situasi keuangan mereka, membuat anggaran, dan merencanakan pembayaran utang. Edukasi mengenai pengelolaan keuangan juga dapat diberikan untuk mencegah masalah serupa di masa mendatang.

- Keterlibatan pihak ketiga yang netral (mediator): Dalam beberapa kasus, melibatkan mediator dapat membantu menyelesaikan perselisihan antara debitur dan kreditur. Mediator dapat memfasilitasi negosiasi, membantu kedua belah pihak mencapai kesepakatan yang adil, dan memastikan bahwa semua persyaratan dipenuhi.

- Penggunaan platform komunikasi yang aman dan terenkripsi: Komunikasi dapat dilakukan melalui platform yang aman dan terenkripsi, seperti aplikasi pesan yang mendukung enkripsi end-to-end. Hal ini penting untuk melindungi informasi pribadi debitur dan mencegah penyadapan atau akses tidak sah.

- Penawaran program bantuan keuangan (jika memungkinkan): Jika memungkinkan, kreditur dapat menawarkan program bantuan keuangan kepada debitur yang mengalami kesulitan membayar utang. Program ini dapat berupa pengurangan bunga, penundaan pembayaran, atau bahkan penghapusan sebagian utang.

Contoh implementasi:

- Surat Resmi: Sebuah perusahaan pembiayaan mengirimkan surat yang ditulis tangan, bukan hanya formulir cetak, yang menyebutkan nama debitur dan mengakui bahwa mereka memahami bahwa debitur mungkin mengalami kesulitan. Surat tersebut juga menawarkan opsi pembayaran yang fleksibel.

- Konseling Keuangan: Sebuah bank bekerja sama dengan lembaga konseling keuangan untuk menawarkan sesi konseling gratis kepada debitur yang kesulitan. Debitur dibantu untuk membuat anggaran dan merencanakan pembayaran utang.

- Mediasi: Sebuah perusahaan kartu kredit menggunakan mediator independen untuk menyelesaikan sengketa pembayaran antara debitur dan perusahaan. Mediator membantu kedua belah pihak mencapai kesepakatan yang adil.

- Platform Komunikasi Aman: Debt collector menggunakan aplikasi pesan terenkripsi untuk berkomunikasi dengan debitur, memastikan bahwa informasi pribadi mereka aman.

- Bantuan Keuangan: Sebuah perusahaan pinjaman menawarkan program pengurangan bunga dan penundaan pembayaran kepada debitur yang kehilangan pekerjaan karena pandemi.

Manfaat Pendekatan Berbasis Komunikasi dan Solusi

Pendekatan penagihan utang yang berfokus pada komunikasi yang baik, empati, dan solusi yang saling menguntungkan menawarkan berbagai manfaat yang signifikan, baik bagi debitur maupun kreditur.

- Peningkatan tingkat keberhasilan penagihan: Pendekatan yang lebih manusiawi dapat meningkatkan tingkat keberhasilan penagihan. Debitur lebih cenderung bekerja sama dan mencari solusi jika mereka merasa dihargai dan dipahami. Pendekatan ini membangun kepercayaan dan mengurangi resistensi.

- Peningkatan kepuasan pelanggan: Debitur yang merasa diperlakukan dengan hormat dan adil cenderung lebih puas dengan pengalaman mereka. Hal ini dapat meningkatkan citra perusahaan dan mengurangi keluhan.

- Peningkatan reputasi perusahaan: Perusahaan yang dikenal memiliki pendekatan penagihan yang etis dan bertanggung jawab akan memiliki reputasi yang lebih baik. Hal ini dapat menarik pelanggan baru, meningkatkan loyalitas pelanggan, dan mengurangi risiko dampak negatif terhadap merek.

- Pengurangan risiko litigasi: Pendekatan yang lebih kooperatif dapat mengurangi risiko debitur mengambil tindakan hukum terhadap kreditur. Komunikasi yang terbuka dan solusi yang disepakati bersama dapat mencegah perselisihan mencapai pengadilan.

- Peningkatan loyalitas pelanggan: Debitur yang merasa diperlakukan dengan baik, bahkan dalam situasi sulit, cenderung tetap loyal kepada perusahaan di masa mendatang. Mereka mungkin akan memilih produk atau layanan perusahaan di kemudian hari, atau bahkan merekomendasikannya kepada orang lain.

Studi Kasus: Sebuah perusahaan pembiayaan kendaraan bermotor mengubah pendekatan penagihan mereka menjadi lebih berfokus pada komunikasi dan solusi. Hasilnya, tingkat keberhasilan penagihan meningkat sebesar 15%, keluhan pelanggan menurun sebesar 40%, dan reputasi perusahaan meningkat secara signifikan di media sosial dan ulasan online.

Contoh Solusi Penagihan Utang

Berikut adalah beberapa contoh solusi penagihan utang yang dapat diterapkan:

-

Negosiasi Pembayaran:

- Pembayaran cicilan: Debitur dan kreditur menyepakati jadwal pembayaran cicilan yang disesuaikan dengan kemampuan finansial debitur.

- Penundaan pembayaran: Debitur diberikan penangguhan pembayaran untuk jangka waktu tertentu, misalnya karena kehilangan pekerjaan atau masalah kesehatan.

- Pengurangan jumlah utang: Kreditur bersedia mengurangi sebagian dari jumlah utang yang harus dibayar oleh debitur.

Contoh Skenario: Seorang debitur memiliki utang sebesar Rp 10.000.

000. Setelah negosiasi, kreditur menyetujui pembayaran cicilan selama 12 bulan dengan bunga yang lebih rendah. Perhitungannya: Cicilan = (Utang + Bunga) / Jumlah Bulan. - Restrukturisasi Utang:

- Proses restrukturisasi melibatkan perubahan persyaratan utang, seperti suku bunga, jangka waktu pembayaran, atau jumlah pembayaran bulanan.

- Persyaratan: Debitur harus mengajukan permohonan restrukturisasi dan memberikan bukti kesulitan keuangan. Kreditur akan menilai permohonan tersebut berdasarkan kemampuan debitur untuk membayar.

- Dampak: Restrukturisasi dapat membantu debitur mengelola utang mereka dengan lebih baik, mengurangi beban keuangan, dan menghindari gagal bayar. Bagi kreditur, restrukturisasi dapat meningkatkan kemungkinan pembayaran utang.

Contoh Kasus: Seorang debitur memiliki beberapa utang kartu kredit. Melalui restrukturisasi, utang-utang tersebut digabungkan menjadi satu pinjaman dengan suku bunga yang lebih rendah dan jangka waktu pembayaran yang lebih panjang, sehingga mengurangi beban bulanan.

- Program Konsolidasi Utang:

- Program ini melibatkan penggabungan beberapa utang menjadi satu pinjaman baru dengan suku bunga yang lebih rendah dan persyaratan yang lebih mudah.

- Manfaat: Mempermudah pembayaran, mengurangi jumlah pembayaran bulanan, dan potensi pengurangan suku bunga.

Contoh Kasus: Seorang debitur memiliki utang kartu kredit dan pinjaman pribadi. Dengan konsolidasi utang, kedua utang tersebut digabungkan menjadi satu pinjaman dengan suku bunga yang lebih rendah, yang memungkinkan debitur membayar satu tagihan bulanan saja.

- Program Pengampunan Utang:

- Program ini melibatkan penghapusan sebagian atau seluruh utang debitur.

- Persyaratan: Biasanya, debitur harus memenuhi kriteria tertentu, seperti kesulitan keuangan yang parah, kehilangan pekerjaan, atau kondisi medis yang serius.

- Batasan: Program ini biasanya hanya berlaku untuk sebagian kecil utang dan memiliki persyaratan yang ketat.

Contoh Kasus: Sebuah bank menawarkan program pengampunan utang kepada debitur yang kehilangan pekerjaan akibat pandemi. Utang debitur dihapuskan sebagian setelah debitur memenuhi persyaratan yang ditentukan.

- Program Bantuan Keuangan:

- Program ini menyediakan bantuan keuangan kepada debitur yang mengalami kesulitan membayar utang.

- Kriteria Kelayakan: Kriteria dapat bervariasi, tetapi seringkali mencakup pendapatan di bawah batas tertentu, kehilangan pekerjaan, atau kondisi medis yang serius.

- Jenis Bantuan: Bantuan dapat berupa subsidi pembayaran, pengurangan bunga, atau penundaan pembayaran.

Contoh Kasus: Pemerintah menawarkan program bantuan keuangan kepada warga yang kesulitan membayar utang rumah. Bantuan tersebut berupa subsidi bunga dan penundaan pembayaran.

- Penjualan Aset:

- Debitur menjual aset mereka untuk membayar utang.

- Proses: Debitur mengidentifikasi aset yang dapat dijual, seperti properti atau kendaraan. Hasil penjualan digunakan untuk membayar utang.

- Implikasi: Debitur kehilangan aset, tetapi utang mereka berkurang atau bahkan lunas.

Contoh Kasus: Seorang debitur menjual mobilnya untuk membayar utang kartu kredit. Hasil penjualan digunakan untuk melunasi sebagian besar utang, dan debitur dapat fokus pada pembayaran sisa utang.

Perbandingan Metode Penagihan

Berikut adalah perbandingan komprehensif antara metode penagihan konvensional dan pendekatan alternatif yang lebih manusiawi:

| Metode Konvensional | Metode Alternatif | Kelebihan | Kekurangan | Contoh Penerapan (Metode Konvensional) | Contoh Penerapan (Metode Alternatif) |

|---|---|---|---|---|---|

| Pelacakan nomor HP, panggilan agresif | Surat personal, konseling keuangan | Cepat, mudah diakses | Merugikan reputasi, tidak efektif jangka panjang | Panggilan berulang tanpa henti, ancaman penyitaan aset | Penawaran solusi pembayaran fleksibel, konseling keuangan gratis |

| Mengirimkan surat penagihan standar yang kaku dan tidak personal | Menulis surat yang dipersonalisasi yang mengakui kesulitan debitur | Relatif murah, efisien dalam skala besar | Tidak efektif dalam membangun hubungan, cenderung diabaikan | Surat yang hanya berisi informasi jumlah utang dan tenggat waktu | Surat yang menyebutkan nama debitur, mengakui situasi keuangan mereka, dan menawarkan opsi pembayaran |

| Menggunakan bahasa yang mengancam dan kasar | Menggunakan bahasa yang sopan, jelas, dan empatik | Dapat membuat debitur takut dan membayar lebih cepat (dalam beberapa kasus) | Merusak hubungan, meningkatkan kemungkinan perselisihan hukum, merusak citra perusahaan | “Jika Anda tidak membayar dalam waktu 7 hari, kami akan mengambil tindakan hukum.” | “Kami memahami kesulitan Anda. Mari kita cari solusi pembayaran yang sesuai dengan kemampuan Anda.” |

| Mengabaikan upaya debitur untuk berkomunikasi atau bernegosiasi | Aktif mendengarkan dan bernegosiasi dengan debitur untuk menemukan solusi | Menghemat waktu dan sumber daya (dalam jangka pendek) | Menghilangkan kesempatan untuk mencapai solusi yang saling menguntungkan, meningkatkan kemungkinan gagal bayar | Menolak panggilan telepon dari debitur yang ingin membahas pembayaran | Menawarkan opsi pembayaran cicilan, penundaan pembayaran, atau pengurangan utang |

| Fokus utama pada penagihan utang, tanpa mempertimbangkan situasi keuangan debitur | Mempertimbangkan situasi keuangan debitur dan menawarkan solusi yang sesuai | Cepat mendapatkan pembayaran (dalam beberapa kasus) | Tidak berkelanjutan, dapat menyebabkan debitur menjadi bangkrut atau kesulitan keuangan yang lebih parah | Menuntut pembayaran penuh tanpa mempertimbangkan kemampuan debitur | Menawarkan program bantuan keuangan, merujuk debitur ke konselor keuangan |

Peran Pemerintah dalam Mengawasi Debt Collector

Pengawasan terhadap kegiatan debt collector merupakan tanggung jawab krusial pemerintah untuk melindungi hak-hak konsumen dan menjaga stabilitas sistem keuangan. Pemerintah memiliki peran sentral dalam mengatur, mengawasi, dan menegakkan hukum terkait penagihan utang. Hal ini penting untuk mencegah praktik-praktik yang merugikan debitur dan memastikan penagihan utang dilakukan secara adil dan sesuai aturan.

Berikut adalah beberapa aspek kunci dari peran pemerintah dalam mengawasi debt collector:

Regulasi dan Penegakan Hukum

Pemerintah menetapkan regulasi yang mengatur kegiatan debt collector. Regulasi ini mencakup berbagai aspek, mulai dari persyaratan perizinan, standar perilaku, hingga batasan-batasan dalam melakukan penagihan. Penegakan hukum dilakukan untuk memastikan bahwa debt collector mematuhi regulasi yang berlaku. Ini melibatkan pengawasan rutin, penyelidikan terhadap pengaduan, dan pemberian sanksi terhadap pelanggaran.

- Pembentukan Peraturan Perundang-undangan: Pemerintah membentuk peraturan perundang-undangan yang jelas dan komprehensif mengenai kegiatan debt collector. Contohnya adalah Peraturan Otoritas Jasa Keuangan (POJK) yang mengatur tentang penyelenggaraan penagihan utang.

- Penetapan Standar Perilaku: Regulasi menetapkan standar perilaku yang harus dipatuhi oleh debt collector, seperti larangan melakukan tindakan kekerasan, intimidasi, atau pelecehan.

- Pengaturan Batasan Penagihan: Pemerintah mengatur batasan-batasan dalam melakukan penagihan, seperti waktu penagihan, metode penagihan, dan informasi yang harus disampaikan kepada debitur.

- Pengawasan dan Penegakan Hukum: Pemerintah melakukan pengawasan terhadap kegiatan debt collector dan menegakkan hukum terhadap pelanggaran yang dilakukan. Ini termasuk pemeriksaan berkala, penyelidikan pengaduan, dan pemberian sanksi.

Lembaga Pemerintah yang Bertanggung Jawab

Beberapa lembaga pemerintah memiliki peran dalam menangani pengaduan terkait tindakan debt collector. Lembaga-lembaga ini bertanggung jawab untuk menerima, memproses, dan menindaklanjuti pengaduan dari masyarakat. Mereka juga dapat melakukan mediasi antara debitur dan debt collector untuk mencari solusi yang adil.

- Otoritas Jasa Keuangan (OJK): OJK memiliki peran utama dalam mengawasi lembaga jasa keuangan, termasuk perusahaan pembiayaan yang menggunakan jasa debt collector. OJK menerima pengaduan dari masyarakat terkait tindakan debt collector dan melakukan penindakan terhadap pelanggaran.

- Kementerian Hukum dan Hak Asasi Manusia (Kemenkumham): Kemenkumham memiliki peran dalam penegakan hukum terkait pelanggaran pidana yang dilakukan oleh debt collector, seperti penganiayaan atau perampasan.

- Badan Perlindungan Konsumen Nasional (BPKN): BPKN memberikan perlindungan terhadap konsumen, termasuk dalam hal penagihan utang. BPKN menerima pengaduan dari konsumen dan memberikan rekomendasi kepada pemerintah terkait kebijakan perlindungan konsumen.

Tindakan Pemerintah untuk Meningkatkan Pengawasan

Pemerintah dapat mengambil berbagai tindakan untuk meningkatkan pengawasan terhadap debt collector. Tindakan-tindakan ini bertujuan untuk memperkuat regulasi, meningkatkan efektivitas pengawasan, dan memberikan perlindungan yang lebih baik kepada debitur.

- Penyempurnaan Regulasi: Pemerintah secara berkala menyempurnakan regulasi yang mengatur kegiatan debt collector untuk menyesuaikan dengan perkembangan praktik penagihan utang dan kebutuhan perlindungan konsumen.

- Peningkatan Kapasitas Pengawas: Pemerintah meningkatkan kapasitas sumber daya manusia (SDM) pengawas, termasuk melalui pelatihan dan peningkatan pengetahuan terkait praktik penagihan utang.

- Peningkatan Pengawasan: Pemerintah meningkatkan intensitas dan efektivitas pengawasan terhadap kegiatan debt collector, termasuk melalui pemeriksaan rutin, pengawasan berbasis risiko, dan penggunaan teknologi.

- Peningkatan Penegakan Hukum: Pemerintah meningkatkan efektivitas penegakan hukum terhadap pelanggaran yang dilakukan oleh debt collector, termasuk melalui pemberian sanksi yang tegas dan efek jera.

- Peningkatan Edukasi: Pemerintah meningkatkan edukasi kepada masyarakat mengenai hak-hak konsumen dan cara menghadapi debt collector yang melakukan tindakan yang tidak sesuai aturan.

Ilustrasi Struktur Organisasi Lembaga Pemerintah

Berikut adalah ilustrasi yang menggambarkan struktur organisasi lembaga pemerintah yang terkait dengan pengawasan debt collector:

Otoritas Jasa Keuangan (OJK)

Struktur organisasi OJK secara umum terdiri dari:

- Dewan Komisioner: Bertanggung jawab atas pengambilan keputusan strategis dan pengawasan secara keseluruhan.

- Deputi Komisioner: Memimpin bidang-bidang tertentu, seperti pengawasan lembaga jasa keuangan, perlindungan konsumen, dan penegakan hukum.

- Direktorat Pengawasan: Melakukan pengawasan terhadap lembaga jasa keuangan, termasuk perusahaan pembiayaan yang menggunakan jasa debt collector.

- Departemen Perlindungan Konsumen: Menerima dan menangani pengaduan dari konsumen terkait tindakan debt collector.

- Satuan Tugas Penegakan Hukum: Melakukan penindakan terhadap pelanggaran yang dilakukan oleh lembaga jasa keuangan dan debt collector.

Kementerian Hukum dan Hak Asasi Manusia (Kemenkumham)

Struktur organisasi Kemenkumham yang relevan dalam konteks pengawasan debt collector adalah:

- Direktorat Jenderal (Ditjen) Peraturan Perundang-undangan: Membentuk dan menyempurnakan peraturan perundang-undangan terkait penegakan hukum.

- Direktorat Jenderal (Ditjen) Pemasyarakatan: Menangani proses hukum terhadap debt collector yang melakukan tindak pidana, seperti penganiayaan atau perampasan.

- Direktorat Jenderal (Ditjen) Administrasi Hukum Umum: Mengawasi dan membina notaris dan profesi hukum lainnya yang terkait dengan penagihan utang.

Badan Perlindungan Konsumen Nasional (BPKN)

Struktur organisasi BPKN secara umum adalah: